Il primo aprile 2026 non era uno scherzo. E Drift Protocol lo ha fatto capire subito, con un messaggio su X che suonava surreale in quella giornata: "This is not an April Fools joke."

Nel giro di dodici minuti, il principale exchange perpetuals decentralizzato su Solana aveva perso 285 milioni di dollari. Non per un bug nel codice. Per qualcosa di molto più difficile da correggere.

Tre settimane per preparare, dodici minuti per eseguire

Tutto comincia l'11 marzo, con un prelievo di 10 ETH da Tornado Cash — mossi attorno alle 9 di mattina, ora di Pyongyang. Non è un dettaglio secondario. Quei fondi finanziano la creazione del CarbonVote Token, un token completamente inventato, senza alcun valore reale. Nelle settimane successive gli attaccanti ci lavorano con pazienza: poca liquidità su Raydium, wash trading sistematico, prezzo tenuto artificialmente intorno a $1. Gli oracle di Drift lo leggono come un asset legittimo. Il trucco funziona.

Il 23 marzo vengono aperti quattro account durable nonce. Due appartengono a membri reali del Security Council di Drift. Due sono in mano agli attaccanti, che nel frattempo hanno già ottenuto le firme necessarie — probabilmente presentando transazioni ordinarie ai firmatari multisig, che non avevano modo di capire cosa stessero approvando davvero. Il 27 marzo Drift migra il suo Security Council a una configurazione 2/5 senza timelock. In pratica: l'ultima possibilità di accorgersi di qualcosa prima che fosse troppo tardi viene eliminata senza che nessuno se ne renda conto.

Il 1° aprile scatta tutto. Trentuno transazioni di prelievo in sequenza, circa dodici minuti, tre vault principali svuotati — JLP Delta Neutral, SOL Super Staking, BTC Super Staking — per un totale che supera i 285 milioni in USDC, SOL, JLP e WBTC. Il TVL del protocollo passa da 550 milioni a meno di 250. Il token DRIFT crolla di oltre il 40%. Undici protocolli dell'ecosistema Solana subiscono danni collaterali.

ZachXBT, Circle e una domanda che brucia

Subito dopo l'exploit, l'attaccante converte gran parte degli asset rubati in USDC. Poi usa il bridge CCTP di Circle — il protocollo cross-chain di proprietà dell'emittente di USDC — per spostare circa 232 milioni di dollari da Solana a Ethereum, in oltre cento transazioni, nell'arco di sei ore. Durante l'orario lavorativo americano. Circle non fa nulla.

ZachXBT lo dice chiaramente su X, rivolgendosi direttamente a Circle e al suo CEO Jeremy Allaire:

Circle was asleep while many millions of USDC was swapped via CCTP from Solana to Ethereum for hours from the 9 figure Drift hack during US hours.

— ZachXBT (@zachxbt) April 2, 2026

Value was moved and nothing was done yet again.

Comes days after you froze 16+ business hot wallets incompetently which is still… pic.twitter.com/T0Xwg1HIfO

Il punto è questo: il 23 marzo — lo stesso giorno in cui gli attaccanti creavano i loro account durable nonce su Solana — Circle aveva bloccato in pochi minuti i saldi USDC di 16 wallet aziendali, tra cui il ckETH Minter Smart Contract della DFINITY Foundation, nell'ambito di una causa civile americana. Wallet legittimi, attività commerciali reali, nessun preavviso. ZachXBT lo aveva già definito il freeze più incompetente che avesse visto in cinque anni. Ma almeno Circle aveva agito.

Questa volta no. Il ricercatore Specter ha aggiunto un dettaglio che fa pensare: l'attaccante ha tenuto i fondi fermi per una-tre ore prima di muoverli, ha evitato deliberatamente Tether. Sapeva che Circle non sarebbe intervenuta.

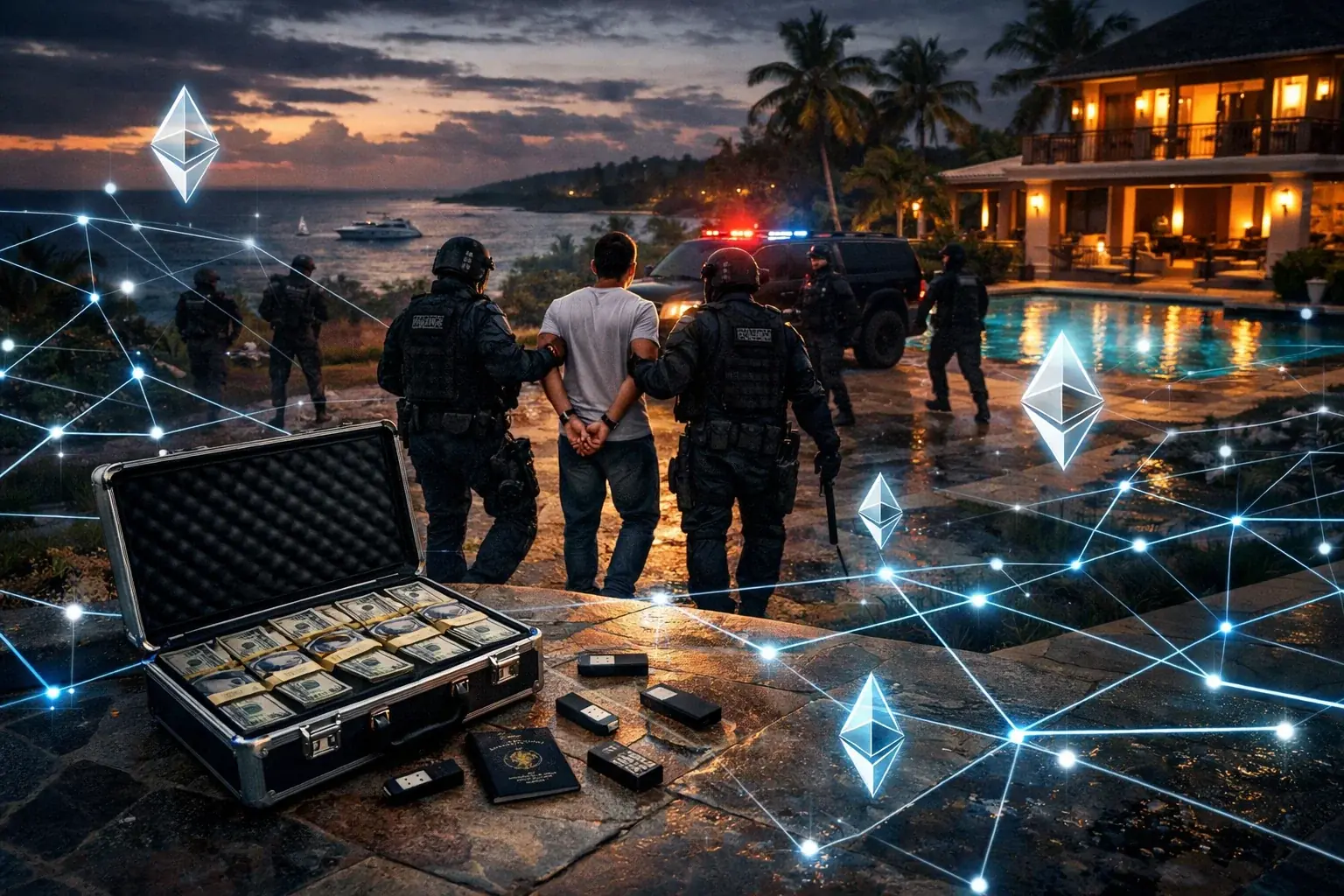

Chi c'è dietro: il Lazarus Group, ancora

Elliptic e TRM Labs hanno pubblicato le loro analisi a distanza di poche ore l'una dall'altra, e le conclusioni si sovrappongono. I segnali puntano al Lazarus Group — il collettivo nordcoreano già ritenuto responsabile del miliardo e quattrocento milioni sottratti a Bybit nel 2025 e dell'exploit da 326 milioni sul Wormhole Bridge nel 2022. Tornado Cash usato per le fasi iniziali, timestamp coerenti con l'orario di Pyongyang al momento del deploy del CVT, velocità del laundering, pattern di bridging multi-chain.

Tutto torna. Secondo Elliptic sarebbe il diciottesimo attacco attribuito al regime nordcoreano nel 2026. Oltre 300 milioni sottratti in pochi mesi. E i fondi, secondo il governo americano, alimentano il programma missilistico e nucleare di Pyongyang.

Il problema non era il codice

Due audit avevano promosso Drift — Trail of Bits nel 2022, ClawSecure nel febbraio 2026. Non c'era nessun bug da trovare. C'era una governance costruita su assunzioni che un attaccante paziente ha smontato pezzo per pezzo: nessun timelock sulle migrazioni amministrative, oracle privi di soglie minime di liquidità, firmatari multisig senza procedure per verificare davvero il contenuto di una transazione prima di approvarla.

Nel 2026 sono stati colpiti 35 protocolli DeFi per circa 453 milioni di dollari complessivi. Drift è l'episodio più grande dell'anno. Probabilmente non sarà l'ultimo.